Twitter API経由でプロフ変更、スパムツイートされました。

上げたのは学部生だった数年前なのに今頃…って感じですが、よくあるパターンやらかし、反省。

状態

こんな感じ。プロフを変更され、スパムツイートばんばんしてます。見ると面白いです。株の話をしてるみたい。

原因の調査

ツイートの右下にはGetShortUrlの文字があります。これはツイートソースラベルといって、ツイートに使われた手段を表してます。

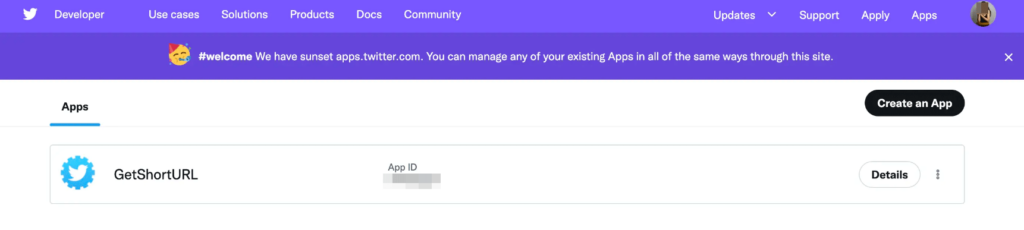

ではこのIPアドレスの用途は? いくつかのIPアドレスを調べましたが、ExoneraTorによればTorのIPアドレスではなさそう。じゃどこかの乗っ取られたサーバなのか?といくつかのOSINTサービスで調べましたが、情報が足りずよくわからず。別な調べ方(主にPassive DNSによるReverse Lookup)をしたところ、opengw.netなどがありどうやらVPNっぽいぞとわかりました。DDNS関係のドメイン名もあり、どっかのVPN機能を持つルータが勝手に使われてるのもあるんか?と思わなくもないですが…。 そしてこのTwitter Appはもしや、大学生の頃TwitterAPI使ってクローリングというか情報収集してた時のもの?!そう思って Twitter Developper Portalを見るとビンゴ、昔作った同名のAppがありました。

にしても、使うには4つのキーやトークンが必要になるのですが、いったいどこから漏れたのでしょう?

候補は以下の4つくらいでしょうか。

- Twitterアカウントへの不正ログイン

- PCにあったクローリングスクリプト

- NASへバックアップしてあったクローリングスクリプト

- その他

他の人が見れる形でアップロードしたやつは大概、APIキーを混ぜちゃってたとしても無効化済みのキーだけにしてるつもりですが(あんまよくないけど)、今回のはすっかり忘れて無効化をせず有効なままのキーだったので災厄をもたらしたってことでした。

他の被害者

冒頭に上げたスクショの文言「$CEI Hery Bears」でTwitter検索してみます。 すると、似たような文言+画像のTweetが色々出てきます。Tweetの詳細画面を見ると、何かしらのTwitter App経由で書き込まれていました。つまり、自分と同じようにTwitter App経由で勝手に書き込まれちゃってそうでした。

同じ人がやってそうですね。よく知らんけど。

反省

- 使ってないアカウント(APIキー含む)を有効なまま放置しない

- APIキー発行時に不要な権限を与えない(今回はTwitter AppにWrite権限がなければスパムツイート等されなかったはず)

- ソースコード共有サイトに有効なAPIキーとか間違って置かないように、git-secretsとか使ってシステム的に対策をする

- 漏洩の可能性を調査しやすいように、ログ管理をする(Netflowログをとる、ログ転送して一括管理する等?)

コメント